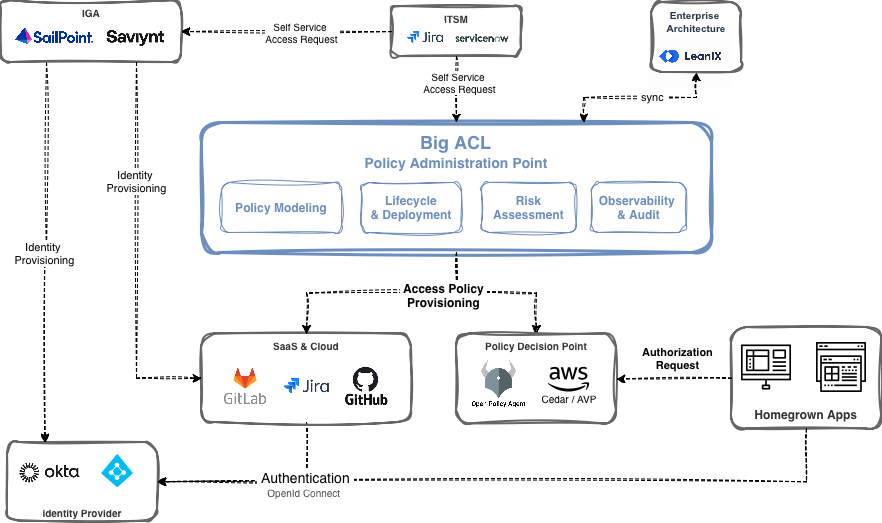

Plattform für Access Governance

Übernehmen Sie die Kontrolle

über Ihre Berechtigungen

Big ACL ermöglicht es Sicherheits-, Produkt- und Entwicklungsteams, Zugriffsrichtlinien gemeinsam zu definieren und durchgängig zu steuern — in einer klaren Sprache, die alle verstehen.