Plataforma de Gobernanza de Accesos

Recupera el control

de tus autorizaciones

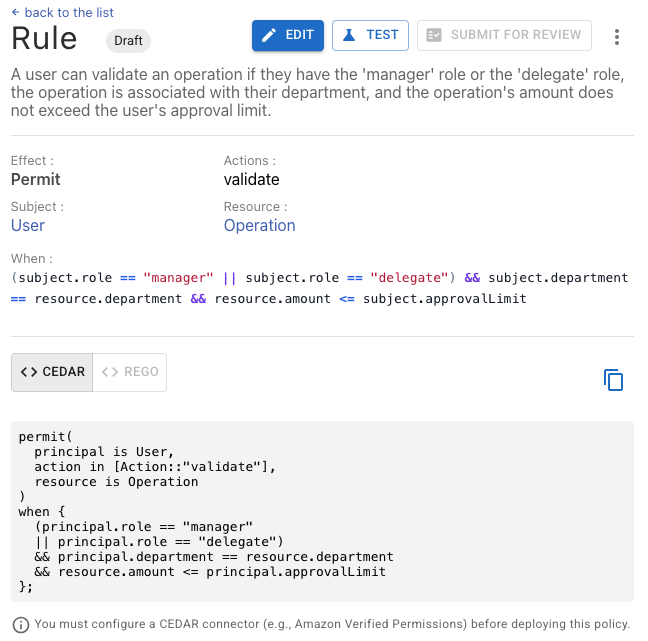

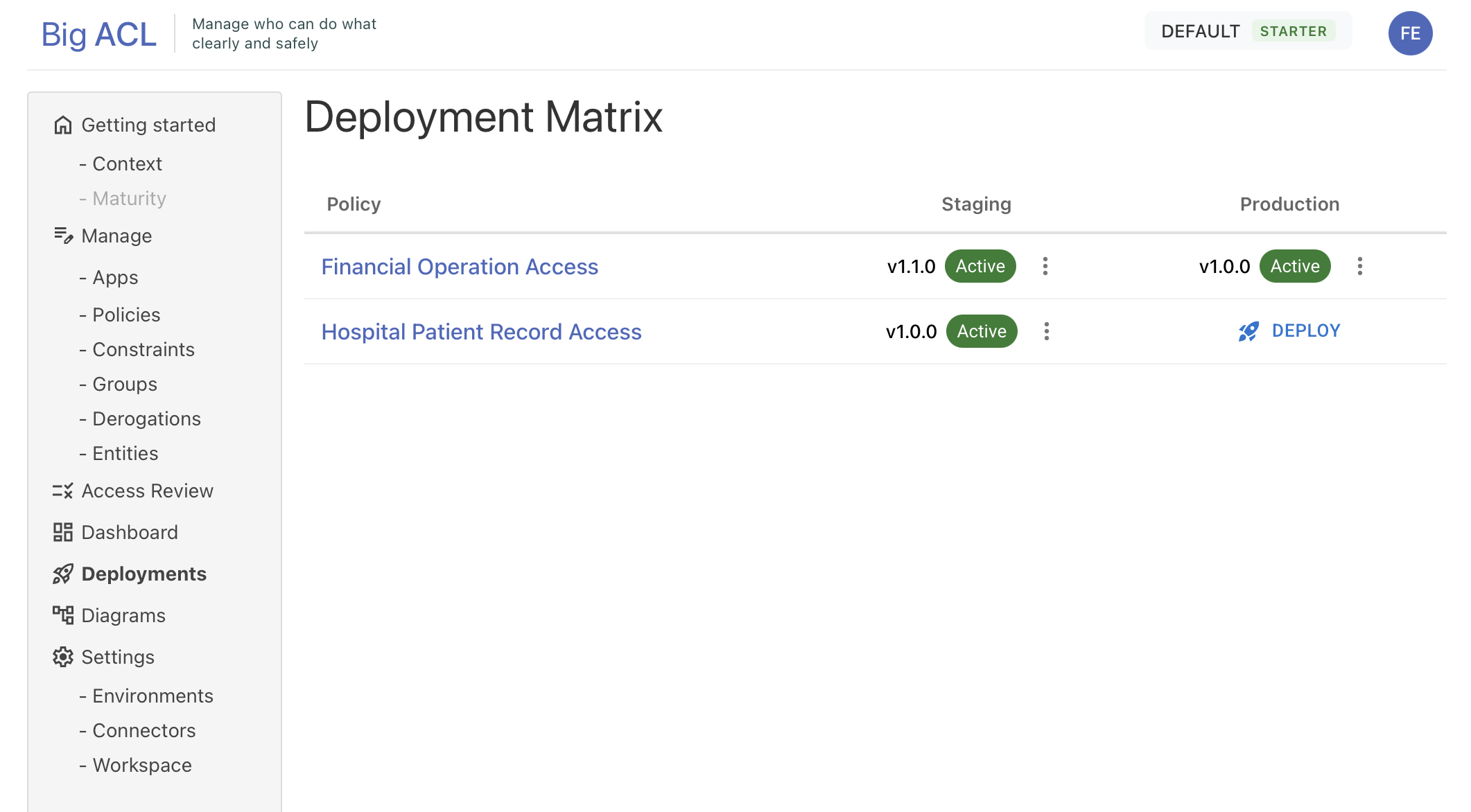

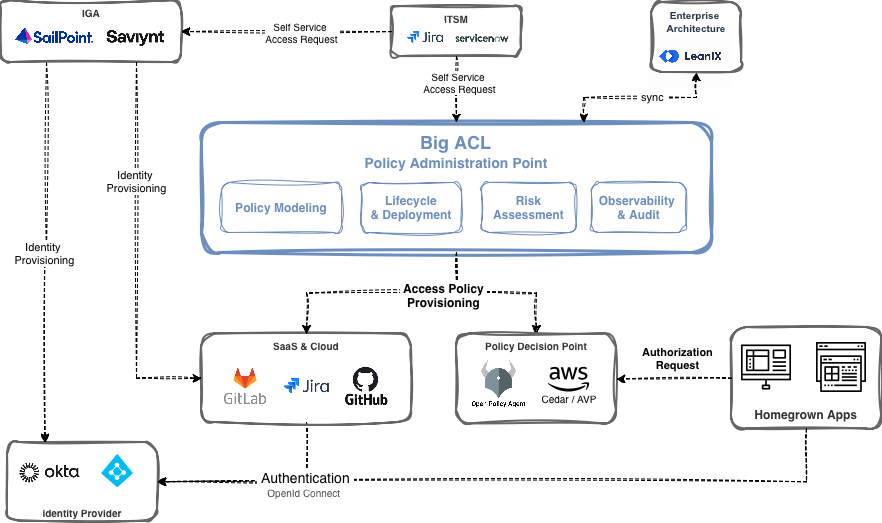

Big ACL permite a los equipos de seguridad, producto y desarrollo definir juntos las políticas de acceso y gobernarlas de extremo a extremo — en un lenguaje claro que todos entienden.