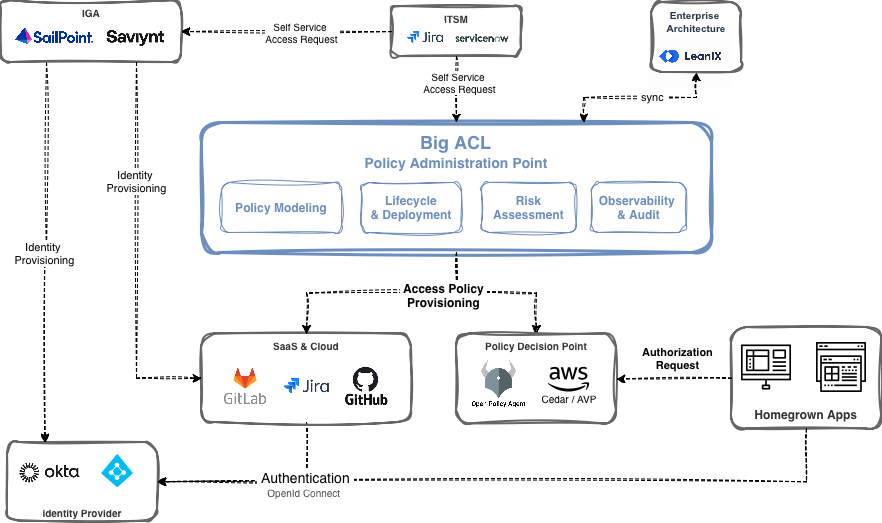

Plateforme de gouvernance des accès

Reprenez le contrôle

de vos autorisations

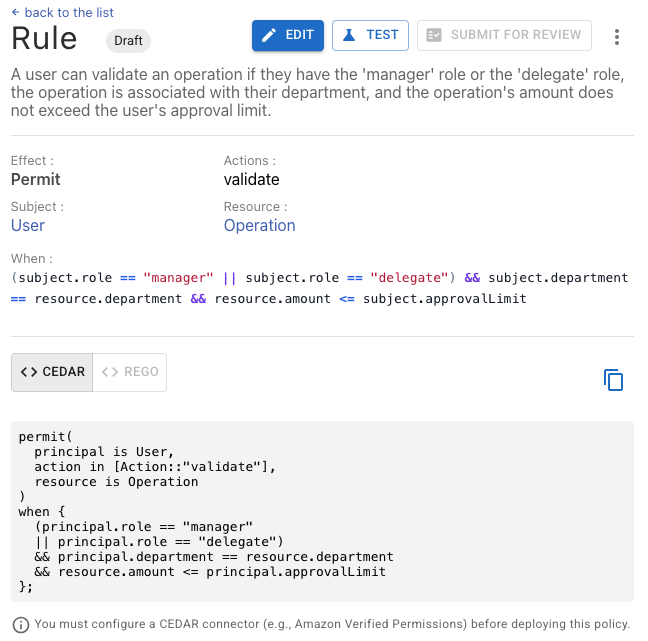

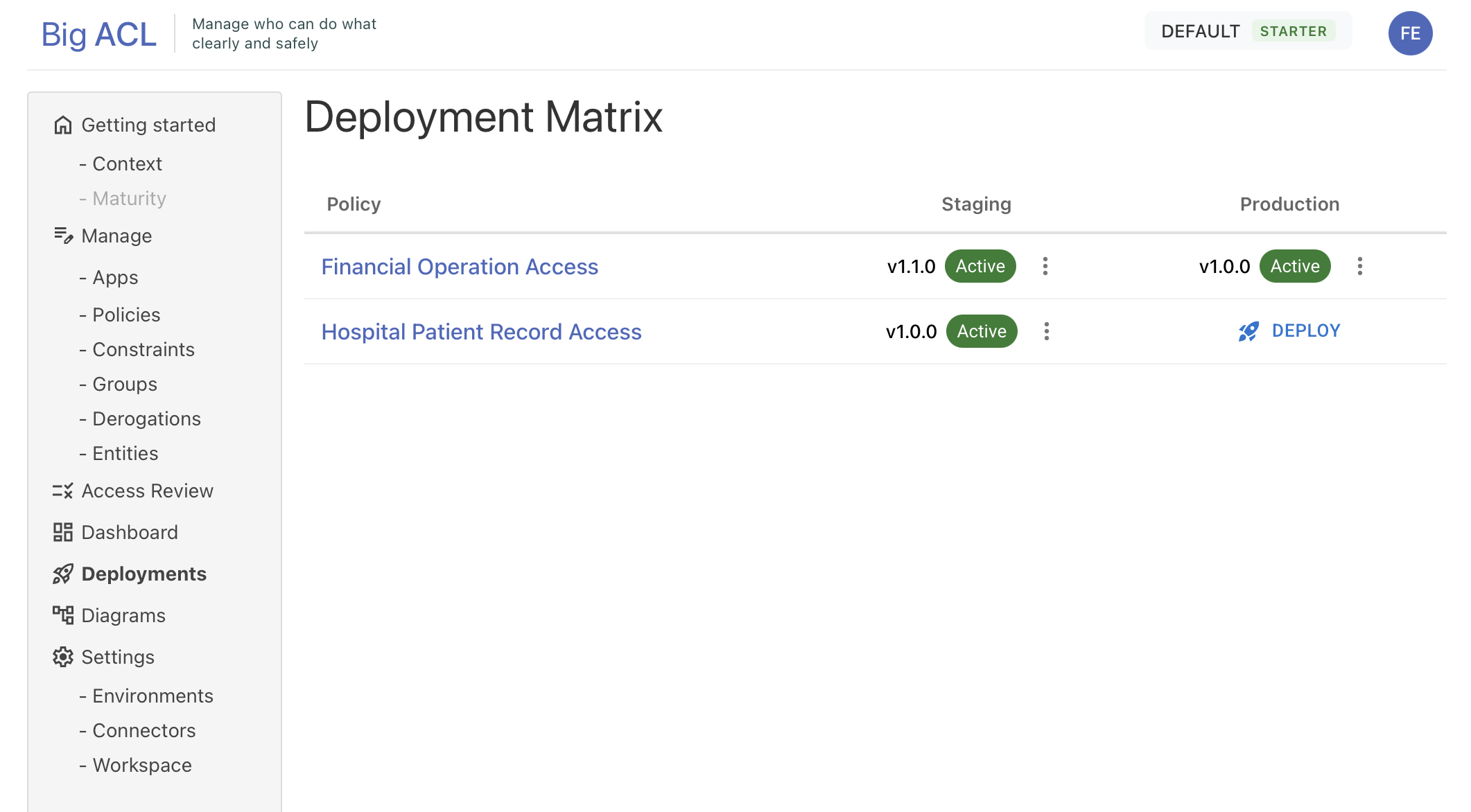

Big ACL permet aux équipes sécurité, métier, produit et développement de définir ensemble les politiques d'accès et d'en assurer la gouvernance de bout en bout — en langage naturel, compréhensible par tous.