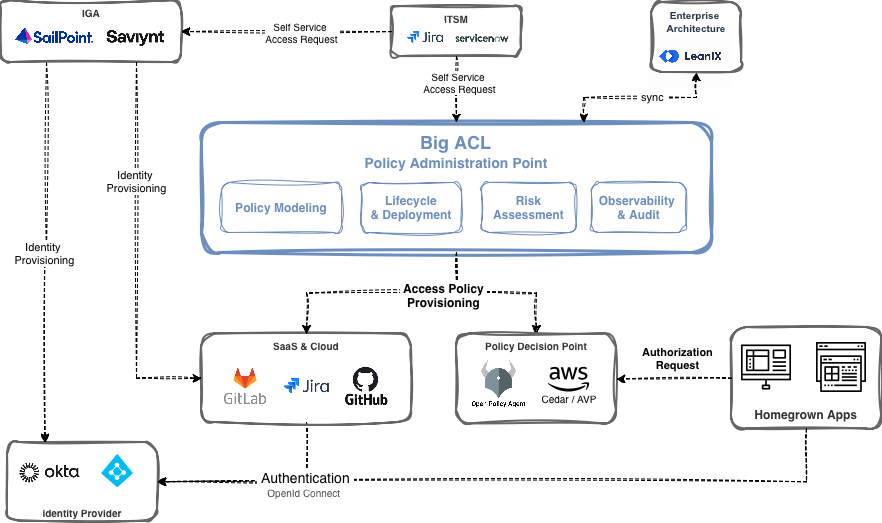

Piattaforma di Governance degli Accessi

Riprendi il controllo

delle tue autorizzazioni

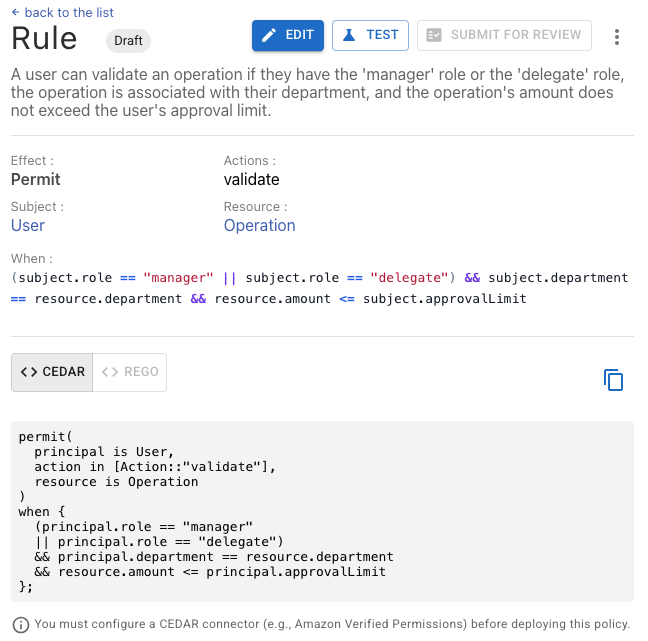

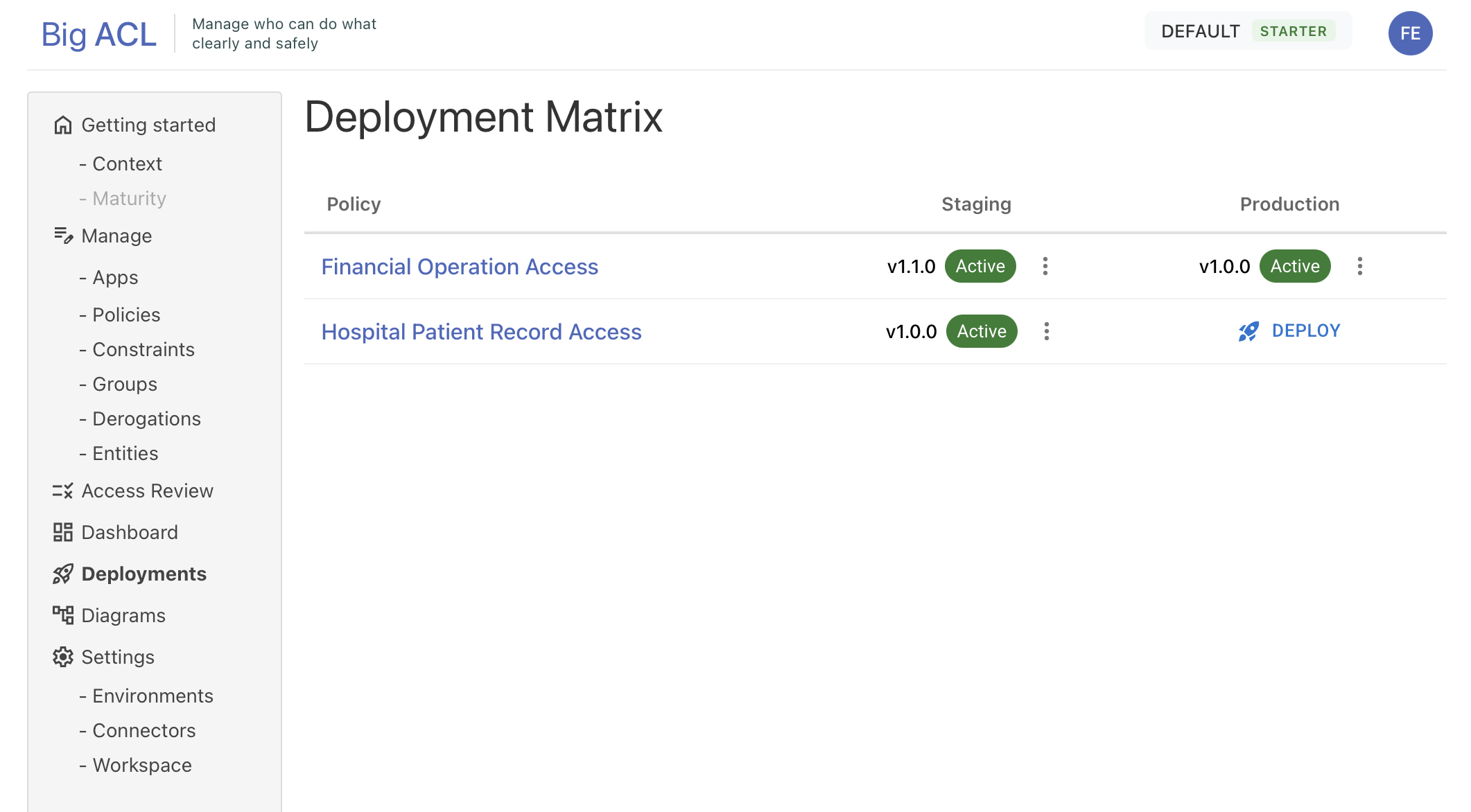

Big ACL consente ai team di sicurezza, prodotto e sviluppo di definire insieme le politiche di accesso e governarle end-to-end — in un linguaggio chiaro, comprensibile da tutti.