작성하고, 검증하고, 배포하고 — 그리고 개선하세요

Big ACL은 명확하고 반복 가능한 사이클로 작업을 구조화합니다. 보안, 제품, 기술 팀이 모든 단계에서 협업합니다 — 매 반복마다 접근 규칙이 강화되고 리스크가 줄어듭니다.

자연어로 규칙을 정의하고, 엔티티 스키마를 모델링하고, 도메인 어휘를 구조화하세요.

자동 생성된 테스트로 검증하고, 충돌을 감지하고, 이해관계자와 함께 리뷰하세요.

불변 스냅샷을 생성하고, Rego & Cedar로 변환하고, 환경에 배포하세요.

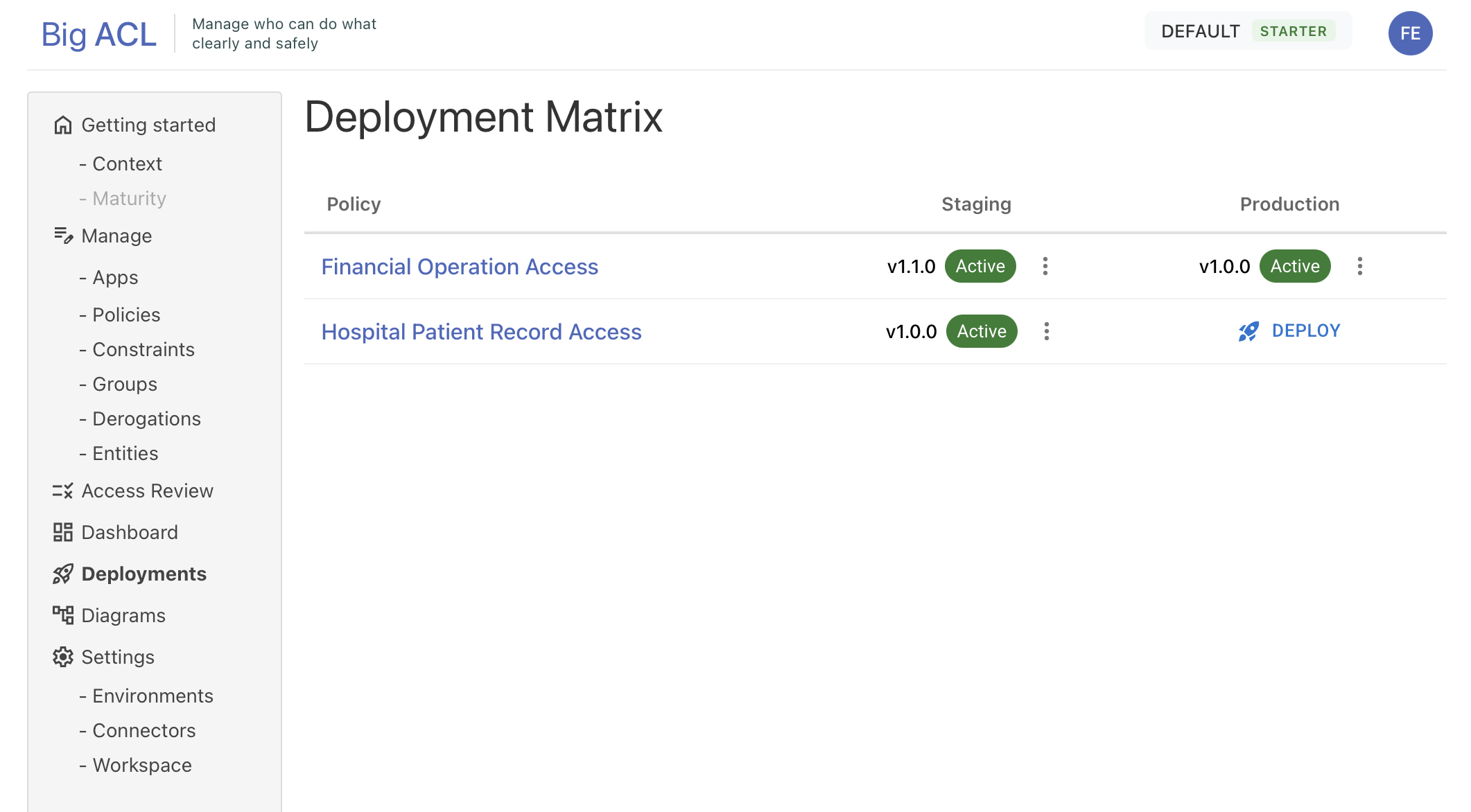

접근 정책을 위한 Git

모든 변경 사항이 추적되고, 모든 버전은 독립적인 아티팩트로서 비교, 감사, 롤백이 가능합니다.

버전 비교 보기

규칙 3개 추가, 1개 수정, 0개 삭제

스키마 구조 변경, 규칙 12개 마이그레이션

수정: 승인 한도 임계값

확신을 갖고 배포하세요

Big ACL은 정책 라이프사이클 전반에 걸쳐 완전한 통제를 제공합니다 — 영향 분석부터 멀티 환경 배포 및 즉시 롤백까지.

모든 결정을 확인하고, 모든 인시던트를 조사하세요

모든 Policy Decision Point에 걸친 통합 결정 가시성. 어떤 엔진이든 모든 permit과 deny를 위한 단일 대시보드.

정책에서 지속적인 접근 거버넌스로

정책 모델링을 넘어서세요. Big ACL은 규칙을 사용하는 사람들과 연결합니다 — 접근 리뷰, 기대 권한 분석, 컴플라이언스 보고가 내장되어 있습니다.

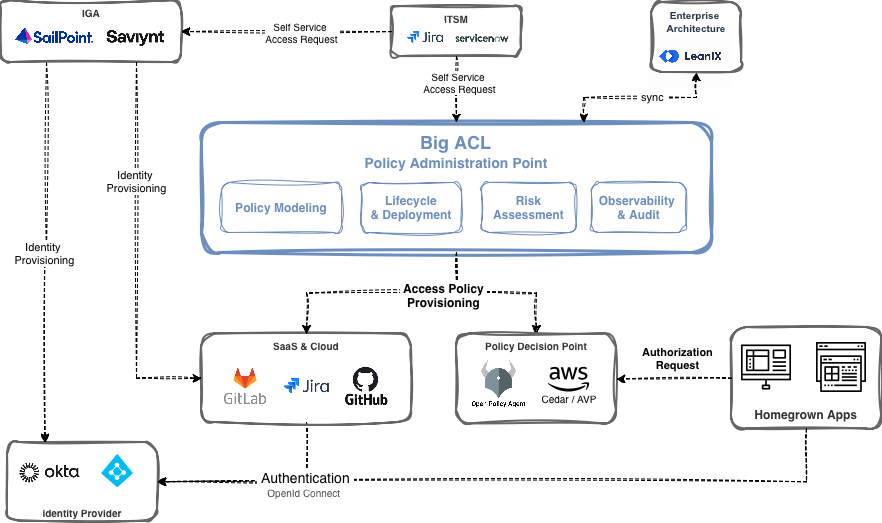

IAM 에코시스템의 미싱 링크

Big ACL은 Policy Administration Point입니다,

접근 관리를 위한 단일 컨트롤 타워입니다.

IGA 플랫폼은 ID를 프로비저닝합니다.

IdP는 인증을 중앙 집중화합니다.

티켓팅 시스템은 접근 요청 워크플로를 관리합니다.

아키텍처 리포지토리가 메타데이터(비즈니스 프로세스 등)를 제공합니다.

SaaS & Cloud 애플리케이션이 접근 정책을 소비합니다.

Policy Decision Points (OPA, AVP)가 Big ACL이 생성한 정책을 적용합니다.

현대적 인가 과제를 위해 설계됨

스타트업을 구축하든 대기업의 복잡성을 관리하든, Big ACL은 인가를 올바르게 처리할 수 있는 도구를 제공합니다.

엔드투엔드 추적성을 갖춘 완전한 배포 이력 — 자연어에서 공식화된 정책, Rego 변환, 테스트 실행, 배포, 결정 로그까지. 불변의 검증 가능한 스냅샷과 SIEM 내보내기가 감사관에게 필요한 모든 것을 제공합니다.

제품, 기술, 보안 팀이 동일한 레퍼런스에서 작업합니다. 코드에 흩어진 규칙, 상충하는 해석, 누가 무엇을 할 수 있는지에 대한 불확실한 지식이 사라집니다.

인가 로직을 코드에 포함시키지 마세요. 정책을 외부화하여 애플리케이션의 감사 가능성과 유지보수성을 높이세요. 애플리케이션을 재배포하지 않고도 규칙을 변경할 수 있습니다.

개발자는 접근 제어 엔진을 재발명하는 대신 기능에 집중합니다. Big ACL은 Policy Decision Points (OPA, AWS Verified Permissions)에 규칙을 직접 배포하여, 제품 및 보안 팀이 독립적으로 접근을 관리할 수 있게 합니다.