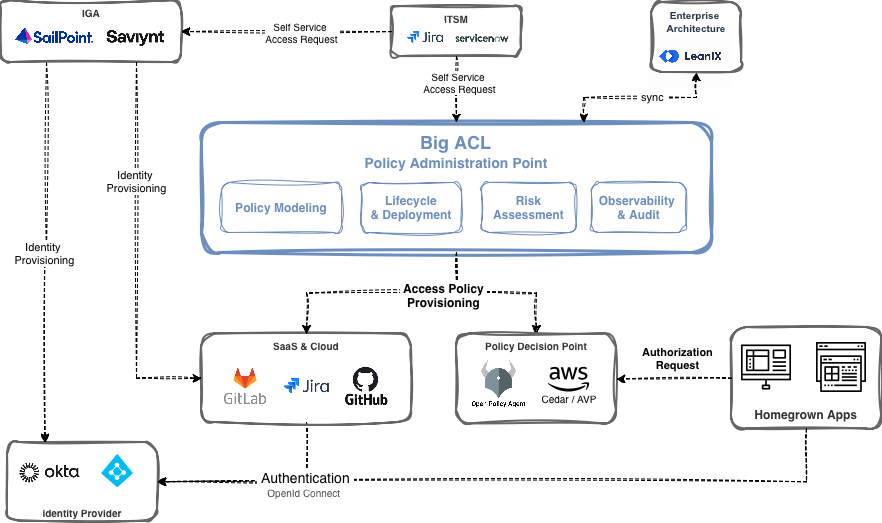

Platforma Zarządzania Dostępem

Odzyskaj kontrolę

nad swoimi autoryzacjami

Big ACL umożliwia zespołom bezpieczeństwa, produktu i rozwoju wspólne definiowanie polityk dostępu i zarządzanie nimi od początku do końca — w zrozumiałym dla wszystkich języku.